جده – إيمان بـدوي

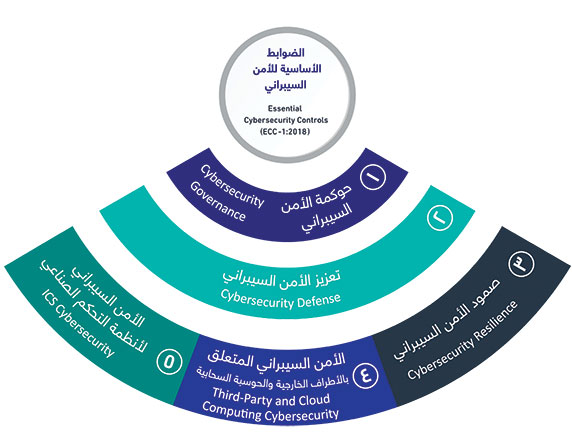

أكد الدكتور عبدالرزاق المرجان مدير مركز الجرائم السيبرانية والأدلة الرقمية بجامعة نايف العربية للعلوم الأمنية، أن الدول العربية حققت مراكز متفاوتة في المؤشر الدولي للأمن السيبراني GCI 2020 في نسخته الرابعة الصادر من الاتحاد الدولي للاتصالات التابع للأمم المتحدة. وحلت المملكة العربية السعودية في المركز الثاني عالمياً في المؤشر فيما حلت الإمارات العربية المتحدة المركز الخامس، وحلت سلطنة عمان في المركز 21 وجاءت جمهورية مصر العربية في المركز 23.

ويتم تقييم الدول وفق خمسة محاور، وهي التدابير التقنية والتدابير التنظيمية والتدابير القانونية والتعاون وبناء القدرات. ويتضح بالأرقام تحقيق المملكة قفزات في مؤشر GIS منذ 2016م حيث حلت المملكة في المركز 46 عالمياً. ثم قفزت إلى المركز 13 عالمياً في النسخة الثالثة للمؤشر عام 2018م. والثاني عالمياً في النسخة الرابعة من المؤشر وبالرغم من التحسن الملحوظ لمؤشرات الدول في عام 2020 يتضح أن هناك فجوات في القدرات الأمنية السيبرانية.

ولسد هذه الفجوة أنشأت جامعة نايف العربية العربية للعلوم الأمنية مركز الجرائم السيبرانية والأدلة الرقمية العام الماضي واستقطبت مجموعة من الخبراء الدوليين وجهزت أحدث المعامل. وأطلق المركز تماشياً مع استراتيجية الجامعة 2019-2023 عدة مبادرات أكاديمية وتدريبية تتوافق مع المرجعيات الدولية، من أهمها برنامج تدريبي لتأهيل أخصائي تحقيقات الجرائم السيبرانية، وأخصائي استجابة للحوادث السيبرانية، وأخصائي الهندسة العكسية. وبرنامج ماجستير في الجرائم السيبرانية والتحقيق الجنائي الرقمي ومسار الشبكات ومسار الأجهزة المحمولة والدبلوم العالي في الجرائم السيبرانية والتحقيق الجنائي الرقمي.

عبء المواجهة

من جهته، أوضح المهندس خالد الغامدي عميد كلية الاتصالات والإلكترونيات بجدة: إن دور المؤسسات التقنية في الحد من الجرائم السيبرانية كبير ومهم؛ وذلك كونها تتحمل عبء المواجهة الأولية في اكتشاف التهديدات ومحاولة التعرف على حجم هذه التهديدات وخطورتها وعمل الاختبارات المناسبة لها، والتعرف على طرق صدها بجميع الوسائل والطرق المتاحة، كما أن لها دورا كبيرا في حوكمة هذه المخاطر وإدارتها بشكل ملائم، وتقديم الدعم المناسب الذي يحتاجه المجتمع من المؤسسات التقنية في التعامل مع مثل هذه التهديدات. وأكمل: يجب دائما على الشخص الذي يتعرض لمثل هذه الجرائم أن يلتزم الهدوء وإيقاف أي مصدر للإنترنت عن الجهاز، ثم يلجأ بعد ذلك بمسح كلمات المرور المخزنة في الجهاز أو ( الاستعانة بخبير في ذلك) والخروج من جميع الحسابات التي يتم التسجيل فيها تلقائيا، ومن المهم جدا تقديم بلاغ للجهات المختصة عن طريق الدخول إلى بوابة وزارة الداخلية (أبشر) ثم خدمات الأمن العام، ثم الإبلاغ عن الجرائم الإلكترونية. وأضاف: دائما يجب أخذ الحذر أثناء استخدام الإنترنت بشكل عام، خاصة وسائل التواصل الاجتماعي وعدم التهاون في تزويد أي جهة بالبيانات الشخصية أو كلمات المرور لأي حساب سواء كان بنكيا أو موقعا على الإنترنت.

أيضا يجب التأكد من أي برنامج يستخدمه الشخص أنه برنامج موثوق، ومن جهة معتمدة والتأكد من أي روابط أو رسائل قبل فتحها.

مهام تقنية

الدكتور مهندس ياسر مياجي مدير المعهد الصناعي الثانوي بجدة قال: إن المؤسسة العامة للتدريب التقني والمهني وضعت على عاتقها الكثير من المهام التقنية والمهنية؛ ومن أبرزها جهودها الجبارة في تدريب أبناء الوطن في مجالات الأمن السيبراني. وأن هناك تخصصات دقيقة تهتم بالحماية من الأمن السيبراني وكيفية التعامل في المراحل الثلاث بدءا من الوقاية للتعرض لهجمات الأمن السيبراني انتقالا إلى معالجة الهجمات التي قد تحصل وصولا إلى أعمال استرجاع وتقليل الأضرار الناتجة عن هجمات الأمن السيبراني. وأكد مياجي أن هناك العديد من الهجمات السيبرانية التي قد تحدث ويكون أفضل تصنيف لها هو سبعة تصنيفات: الاحتيال عبر البريد الإلكتروني الخاص بالعمل، والتنمر الإلكتروني، وقرصنة الأجهزة والبيانات، وبرمجيات الفدية الخبيثة وتشفير البيانات، وسرقة الهوية أو انتحال الشخصية، والابتزاز الالكتروني والتصيد الاحتيالي عبر الإنترنت. وهناك خطوات ينصح باتباعها في حال التعرض لإحدى الهجمات السيبرانية. فعلى سبيل المثال عند التعرض لسرقة الهواتف الذكية ينصح أولا بالاتصال بالهاتف لإمكانية سماع الصوت، وإذا كانت ميزة تعقب الجهاز مفعلة فقم بالتحقق من موقع الجهاز ثم اذهب إلى موقع الجهاز، وإذا كان بعيدا أبلغ الجهات الأمنية. أما في حال التعرض لعمليات الابتزاز الإلكتروني فينصح الالتزام بالهدوء وعدم اتخاذ أي قرار فردي ثم تحدث إلى شخص تثق به. لا تقم بإيذاء نفسك أو الآخرين ثم قم بتصوير وحفظ كافة الأدلة ومضمون المراسلات ورسائل البريد ذات الصلة بالابتزاز، لا تتواصل مع المبتز مباشرة وقم بالتواصل مع الجهات الأمنية وتزويدهم بجميع الثبوتات. أما في حال التعرض للتنمر الإلكتروني فقم بتجميع كافة الأدلة والتواصل مع الجهات المختصة وقم بحجب الشخص والإبلاغ عن الإساءة من خلال الخدمة المخصصة على التطبيقات الأمنية، وفي حال التعرض للبرمجيات الخبيثة قم بحفظ الملفات الخاصة بك على جهاز تخزين خارجي مع الأخذ بالاعتبار بأن الفيروس قد يكون تم نقله إلى الجهاز الخارجي ثم قم بفصل الجهاز عن شبكة الإنترنت، إضافة إلى العديد من الهجمات السيبرانية الأخرى.

فيما قال مؤيد سمباوة رئيس إدارة التشغيل للشرق الأوسط وإفريقيا في تريند مايكرو: إن دور شركات الأمن السيبراني بالغ الأهمية لحماية أنظمة تكنولوجيا المعلومات والبيانات من التهديدات السيبرانية؛ مثل الاحتيال أو التجسس أو التخريب، وتأمين الأصول الرقمية وبيانات الموظفين والمعلومات والسيرفرات والمواقع الإلكترونية وحماية الأنظمة المالية والاقتصادية وجميع القطاعات الأخرى من القرصنة والتعطيل. لذلك تعتبر الحلول التي تقدمها شركات الأمن السيبراني معيارا أساسيا تتوقف عليها استمرارية أعمال المؤسسات أو توقفها بالكامل.

وأكمل: على صعيد المملكة العربية السعودية، حظرت حلول تريند مايكرو ما يزيد على 63 مليون هجمة عبر البريد الإلكتروني، بينما قامت بالتصدي لأكثر من 6.4 مليون هجوم لبرمجيات خبيثة، في حين منعت أكثر من 17.5 مليون هجوم يتعلق بضحايا الضغط على الروابط الضارة، إلى جانب ذلك ذكر التقرير بأن الشبكات المنزلية في السعودية كانت عامل جذب لمجرمي الإنترنت الذين استهدفوا الأنظمة والأجهزة والشبكات، وبهذا الصدد حجبت حلول ”Smart Home Network” من تريند مايكرو حوالي) 360,862( هجمة داخلية وخارجية، وكذلك منعت حصول أكثر من 6.8 مليون هجمة من القراصنة الساعين لاستهداف أو السيطرة على الشبكات المنزلية، من هذا المنطلق تأتي أهمية تواجد الشركات المتخصصة في مجال الأمن السيبراني مثل تريند مايكرو التي تتماشى استراتيجيتها مع خطط وأهداف التحول الرقمي في السعودية والرؤية الوطنية 2030، حيث تلعب الشركة دوراً كبيراً في المساعدة على تعزيز المكانة الرقمية للسعودية وجعل العالم مكاناً أكثر أماناً لتبادل المعلومات الرقمية. وتقدّم حلولاً مبتكرة للمستهلكين والشركات لحماية مراكز البيانات وبيئات الحوسبة السحابية. وأضاف: أكثر الجرائم السيبرانية تستهدف القطاعات الحساسة في الدول، والتي تشمل قطاع الطاقة، والقطاع المالي وقطاع الخدمات الحكومية، وقطاع الاتصالات وتكنولوجيا المعلومات، ومؤسسات الرعاية الصحية، ومرافق التعليم العالي، فضلا عن الهجمات التي تستهدف الأفراد. وهناك أنواع كثيرة من الهجمات السيبرانية، مثل فيروسات الفدية وهجمات التصيد الاحتيالي والبرمجيات الضارة والهجمات التي تعتمد على الذكاء الاصطناعي، وبرمجيات حجب الخدمات، والفيروسات التي تعمل على تعدين العمليات الرقمية المشفرة، والجدير بالذكر أن أكثر وسيلة يعتمد عليها مجرمي الإنترنت في نقل هجماتهم هي البريد الإلكتروني، علماً أنه كلما كانت الدولة تتبنى التحول الرقمي بكثافة كلما ارتفعت شهية مجرمي الإنترنت لاستهدافها.

خط الدفاع

بينما أكد المهندس عدلي الشريف مدير إدارة الأمن السيبراني في المؤسسة العامة للتدريب التقني والمهني، أن المملكة حققت رؤيتها الطموحة وعززت مكانتها الإقليمية والدولية في المجالات التقنية والخدمات الرقمية الحكومية. هذه المكانة التي تحظى بهـا المملكة جعلتها مستهدفة من الناحية السيبرانية، مما جعل وجود الأمن السيبراني أولوية في جميع المؤسسات والهيئات العامة والخاصة؛ بهـدف تعزيز فضائها السيبراني وحمايته مــن المخاطر والتهديدات المتنوعة، وأضاف: التوعية بمخاطر الأمن السيبراني هي أهم أركان أعمال إدارات ووحدات الأمن السيبراني في المؤسسات والهيئات، حيث يعتبر المستخدم هو خط الدافع الأكثر ضعفاً ويتطلب العمل المستمر في رفع الوعي مع تزايد التهديدات والتقنيات المستخدمة في الهجمات السيبرانية.

مشيرا إلى مهمة الوعي بالأمن السيبراني التي لا تنحصر على منسوبي المؤسسات والهيئات فقط بل تتضمن جميع شرائح المجتمع من مستخدمي الفضاء السيبراني والإنترنت،

برمجيات خبيثة

كما تحدث الشريف عن التهديدات والهجمات السيبرانية التي أصبحت أكثر تطورا وخطرا باستخدام التقنيات الناشئة والذكاء الاصطناعي في هجماتها على دول العـالم، واستهداف أنظمتها ومؤسساتها عبر طرق مبتكرة لم تعهد من قبل، وتوقع بتزايد تلك الهجمات يوم بعد يوم، كما صنف عدلي الهجمات السيبرانية لفئتين: كيانات ومنظمات تستهدف الإضرار بأمن واقتصاد وتنمية الدول، وتشكل هـــذه الكيانات الآليات والتقنيات بشكل سريع حول العالم لشن هجماتها، باستخدام البرمجيات الخبيثة أو تعطيل الخدمة أو برامج الفدية وغيرها من الهجمات التي تتناسب مع البيئة الرقمية للضحية ويأتي ذلك بعد دراسة من تلك الكيانات لمستوي الدفاع الموجود لدى الضحية وتحديد الثغرات التي يمكن استغلالها في الهجوم، والفئة الأخرى من الهجمات تستهدف الأفراد وتكون من مجموعات صغيرة أو فردية، وغالباً ما يتم استغلال ضعف الوعي بالأمن السيبراني والحماية واستخدام تقنية الهندسة المجتمعية والروابط المشبوهة والبرامج الضارة والديدات الحوسبية للوصول لموارد ومعلومات الأفراد واستغلالها.

سناب شات

قال محمد الرشيدي صانع محتوى تقني وخبير أمن سيبراني: ثمة مشاكل عديدة ومتفاوتة تواجه المستخدمين في سناب شات والواتساب، فكل تطبيق له خصوصيته.. سناب شات يعتبر من أخطر البرامج التي نتعامل معها نظرا لحساسية الصور المتداوله به ومشاكل التطبيق الكثيرة وسهولة اختراقه من خلال الهندسة الاجتماعية، وروابط التصيد الاحتيالي، وعند السيطرة واختراق الحساب يبدأ الهاكرز البحث عن الصور المحفوظة في الميموري أو في المحادثات ومن هنا تبدأ مشاكل الابتزاز والاستغلال، أما فيما يخص واتساب فيستغل الهاكرز عدة طرق؛ إما الإختراق أو استغلال ثغرة الإيقاف. فمن خلال هذه الثغرة يتم إيقاف رقمك ومنعك من استخدام رقمك نهائيا على منصة واتساب، فيجب هنا تفعيل بعض الخيارات لتفادي و إغلاق هذه الثغرة.